|

電子情報通信学会 - IEICE会誌 試し読みサイト

© Copyright IEICE. All rights reserved.

|

|

電子情報通信学会 - IEICE会誌 試し読みサイト

© Copyright IEICE. All rights reserved.

|

解説

量的情報流

――概要と研究動向――

Quantitative Information Flow

abstract

近年,量的情報流,差分プライバシー,-匿名性など,セキュリティやプライバシーの定量化を目指した研究が注目されている.これらのトピックスは,情報理論,暗号理論,プログラム言語理論等,既に整備の進んだ研究分野に基礎をおいている.本稿ではソフトウェア科学の立場から,特に量的情報量を中心に,これらのトピックスの概要を述べる.

キーワード:量的情報流,差分プライバシー,-匿名性

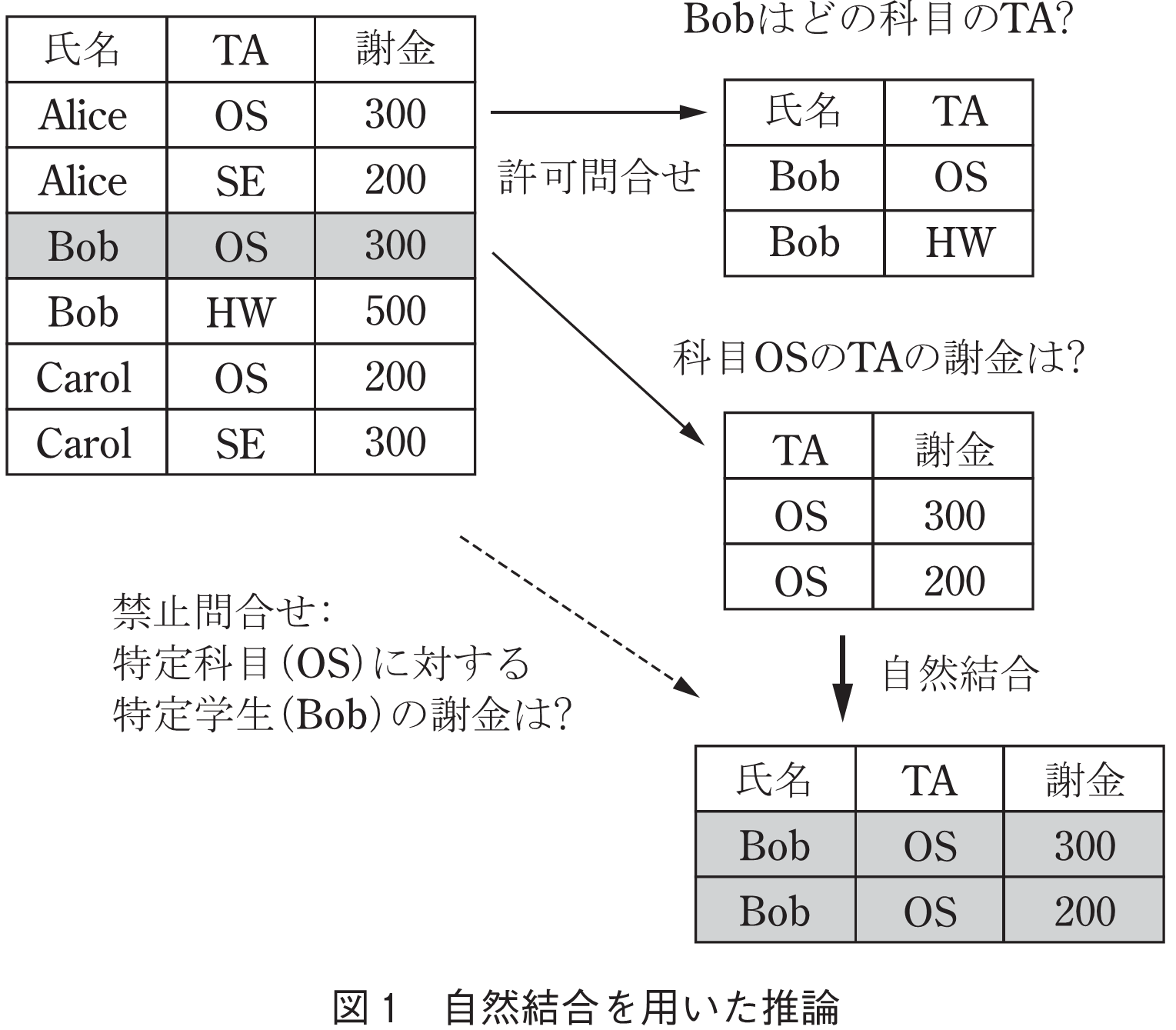

暗号技術とアクセス制御技術は,アクセス権限を持つユーザにのみデータを開示する機構を与える.これらの技術によりデータの適切な開示・秘匿が直接的には可能となるが,開示されたデータへの推論や操作により本来秘匿したい情報が漏えいする可能性がある.例えば,(氏名,TA科目,謝金)という関係スキーマを持つデータベースにおいて,データベースそのものは秘匿データとし,特定の学生がTAとして担当する科目,及び,特定の科目のTAの謝金額を問い合わせることは許可すると仮定する.するとこれら二つの許可問合せの結果を結合することにより,(氏名,TA科目,謝金)という秘匿データの候補が得られる.図1において,許可問合せ「Bobはどの科目のTA?」と「科目OSのTAの謝金は?」の結果の自然結合を取ると,禁止問合せ「OSに対するBobの謝金は?」の答えの候補を二つにまで絞ることができる.このように,アクセス権限を持つデータ(開示データ)をうまく組み合わせることにより,アクセス権限のないデータ(秘匿データ)を間接的に得ようとする行為を推論攻撃と呼ぶ.システムが推論攻撃に対して耐性を持つかどうかを,「攻撃によって秘匿データの候補が何個にまで絞り込まれるか」といった観点で定量化できる場合がある.

ソフトウェア解析分野では,あるプログラムへ入力されるどの機密レベルのデータがどの記憶域や出力に流れるかを,そのプログラムの情報流という.この情報流の解析技術では,どのデータも機密度がより下位の出力に流れないことを表す非干渉性(noninterference)の十分条件を判定する.しかし,非干渉性は現実のソフトウェアにとっては厳し過ぎる要件であり,単純なパスワード認証プログラムすら非干渉性を満たさない.さて,情報漏えいの有無(若しくは漏えいの度合い)とは,系の出力や振舞いを観測することにより,本来隠蔽したいデータを特定できるかどうか(どの程度特定できるか)ということである.系を入力から出力への写像と考えると,観測した出力に対応する入力の候補数,すなわち逆像に属する入力を(確率等で重みを付けて)数える問題とも言える.

続きを読みたい方は、以下のリンクより電子情報通信学会の学会誌の購読もしくは学会に入会登録することで読めるようになります。 また、会員になると豊富な豪華特典が付いてきます。

電子情報通信学会 - IEICE会誌はモバイルでお読みいただけます。

電子情報通信学会 - IEICE会誌アプリをダウンロード